Le système de noms de domaine (DNS) est un cadre de base de données qui interprète le nom de domaine enregistré d'un ordinateur personnel en une adresse IP et vice versa.

Les serveurs en réseau utilisent les adresses IP pour se trouver et s'associer les uns aux autres, mais les emplacements IP peuvent être difficiles à mémoriser pour les particuliers. Par exemple, sur le web, il est beaucoup plus simple de se souvenir du site www.abc.com que de l'adresse IP correspondante (257.101.177.77).

Le DNS convertit automatiquement le nom que nous tapons dans nos navigateurs web en adresses IP des serveurs qui hébergent ce site. Le DNS vous permet également de vous associer à un autre serveur autorisé ou de permettre la gestion à distance en utilisant son nom de domaine facile à comprendre par opposition à son adresse IP numérique. D'autre part, le DNS inversé (rDNS) transforme une adresse IP en nom de domaine.

Chaque organisation qui possède une chaîne d'ordinateurs dispose d'un serveur traitant les requêtes DNS appelé serveur de domaine. Ce serveur conserve toutes les adresses IP à l'intérieur de son système, en plus des adresses IP des serveurs Le DNS peut être comparé à un annuaire téléphonique où l'on trouve des numéros de téléphone en utilisant des noms faciles à retenir.

Comment fonctionne le DNS

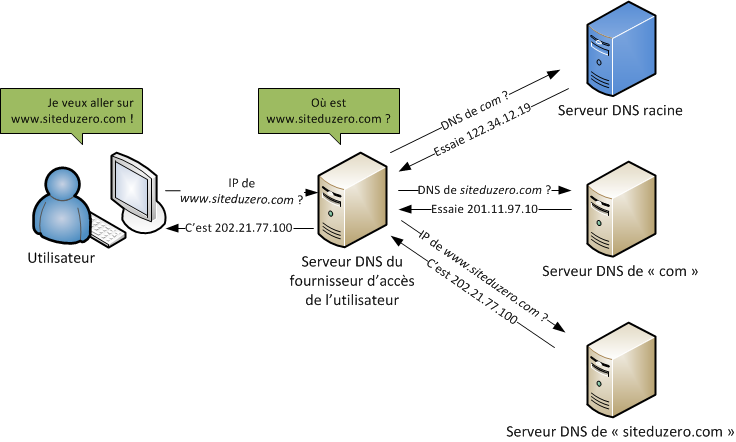

La résolution DNS implique un processus similaire à la recherche d'une maison à l'aide de l'adresse de la rue. Chaque appareil connecté à l'internet reçoit une adresse IP. Lorsque quelqu'un saisit une requête, le nom d'hôte est converti en une adresse IP pour compléter la requête. Cette traduction entre une adresse web et une adresse conviviale pour la machine est cruciale pour le chargement de toute page web.

Au niveau de la machine, lorsqu'une requête de recherche est lancée, le navigateur cherche des informations dans un cache local. Si l'adresse est trouvée, il recherche le serveur DNS dans le réseau local (LAN). Si le serveur DNS du réseau local est trouvé et reçoit la requête, un résultat sera renvoyé. Si le serveur DNS n'est pas localisé, le serveur local transmettra la requête au serveur cache DNS fourni par le fournisseur d'accès Internet.

Les serveurs de cache DNS contiennent des enregistrements DNS temporaires basés sur la valeur mise en cache acquise auprès des serveurs DNS faisant autorité. Un serveur DNS faisant autorité comme le nom le suggère stocke et fournit une liste de serveurs de noms faisant autorité pour chacun des domaines de premier niveau. Le fonctionnement du DNS est basé sur une hiérarchie, et il est essentiel d'en savoir plus sur ces serveurs.

Types de serveurs DNS

1. Recurseur DNS - Le serveur de recurseur DNS reçoit les requêtes des machines clientes via des applications telles que les navigateurs Internet. Le récupérateur effectue ensuite des demandes supplémentaires pour répondre à la requête DNS du client. Imaginez un bibliothécaire qui va chercher un livre particulier présent quelque part dans la bibliothèque.

2.Serveur de noms racine - C'est la phase initiale de déchiffrage des noms d'hôtes compréhensibles dans l'IP. Il s'agit de l'index disponible dans la bibliothèque qui vous donne le numéro de tablette basé sur le nom du livre.

3.Serveur de noms TLD - Le TLD est l'étape suivante dans la recherche d'une adresse IP particulière, et il contient le dernier segment d'un nom d'hôte. Les serveurs TLD les plus courants sont .com, .in, .org, etc.

4. Serveur de noms faisant autorité - Ce serveur de noms est l'arrêt final de la requête. Si le serveur de noms définitif s'approche de l'enregistrement mentionné, il restaure l'adresse IP du nom d'hôte mentionné au recurseur qui a effectué la requête sous-jacente.

Qu'est-ce que la propagation du DNS ?

Si votre adresse IP est similaire à l'adresse de la rue utilisée pour trouver votre maison, que se passe-t-il si vous changez d'adresse ? Quel est le serveur de nom de domaine avec la nouvelle adresse IP ? C'est là que la propagation du DNS gagne en pertinence. En termes simples, la propagation du DNS est le temps qu'il faut pour que les changements apportés au serveur de noms entrent en vigueur.

Lorsque vous changez de serveur de nom pour votre domaine ou de fournisseur d'hébergement, les nœuds des FAI du monde entier peuvent prendre jusqu'à 72 heures pour mettre à jour leurs caches avec les nouvelles informations DNS de votre domaine. Toutefois, le temps nécessaire pour assurer une mise à jour complète des enregistrements dans tous les nœuds peut varier.

Les nouvelles informations concernant les serveurs de noms ne seront pas propagées immédiatement et certains de vos utilisateurs peuvent toujours être redirigés vers votre ancien site web. Chaque nœud du FAI sauvegarde le cache pour accélérer le temps de chargement, et vous n'aurez pas d'autre choix que d'attendre que tous les nœuds soient mis à jour.

Vous pouvez contourner ou minimiser la propagation du DNS en faisant pointer votre domaine vers l'adresse IP de destination à l'aide de l'enregistrement "A" du côté du fournisseur DNS actuel, en définissant le TTL minimal. Après la mise à jour de l'enregistrement A, vous pouvez attendre une heure et changer les serveurs de noms de votre domaine. Cela vous permettra de vous assurer que votre site web n'aura pas de temps d'arrêt puisque les deux hôtes afficheront le même nouveau site web.

Extensions de la sécurité des DNS

Étant donné que le DNS est vital pour rediriger toute requête vers votre site web, il n'est guère surprenant que des pirates et des personnes mal intentionnées tentent de le manipuler. Par nature, le DNS n'a aucun moyen d'établir si les données proviennent de domaines autorisés ou si elles ont été altérées. Cela expose le système à un grand nombre de vulnérabilités et d'attaques telles que les attaques par empoisonnement du cache du DNS, les attaques par réflexion du DNS, les attaques par amplification du DNS, etc.

Dans une attaque par empoisonnement de la mémoire cache du DNS, les mauvais acteurs remplacent l'adresse IP valide par une adresse IP malveillante. Ainsi, pratiquement tous les utilisateurs qui atteignent le site authentique seront redirigés vers cette nouvelle adresse IP. Ce nouvel emplacement pourrait être un clone exact du site original destiné à voler des données cruciales telles que des informations personnelles et bancaires, ou il pourrait être redirigé vers un site web et un logiciel malveillant serait téléchargé sur l'ordinateur local.

Pour répondre à ces graves préoccupations, des extensions de sécurité du DNS (DNSSEC) ont été mises en place. Les DNSSEC visent à remédier aux faiblesses du DNS et à y ajouter l'authentification, afin de rendre le système plus sûr. Le DNSSEC utilise des clés cryptographiques et des signatures numériques pour renforcer les connexions légitimes et l'exactitude des données de consultation.

Bien que la DNSSEC puisse réduire considérablement les vulnérabilités du DNS, les frais généraux administratifs, ainsi que le temps et le coût, limitent sa mise en œuvre. Une meilleure alternative pour de nombreuses organisations serait d'opter pour un DNS basé sur le cloud. Comme l'hébergement web dans le nuage, un DNS basé sur le nuage garantit des réseaux et une infrastructure de serveurs DNS géographiquement diversifiés. Il permet une haute disponibilité, des performances globales, une évolutivité, une sécurité renforcée et une meilleure gestion des ressources. Faites-nous part de vos réflexions et indiquez si vous avez utilisé un DNS basé sur le cloud dans la section "Commentaires" ci-dessous.